Em 1997, o Windows 95 era o máximo. E não seria o alerta sobre uma falha de segurança relacionada com o design do protocolo SMB que haveria de impedir os vários milhões de utilizadores de usarem o sistema operativo da Microsoft.

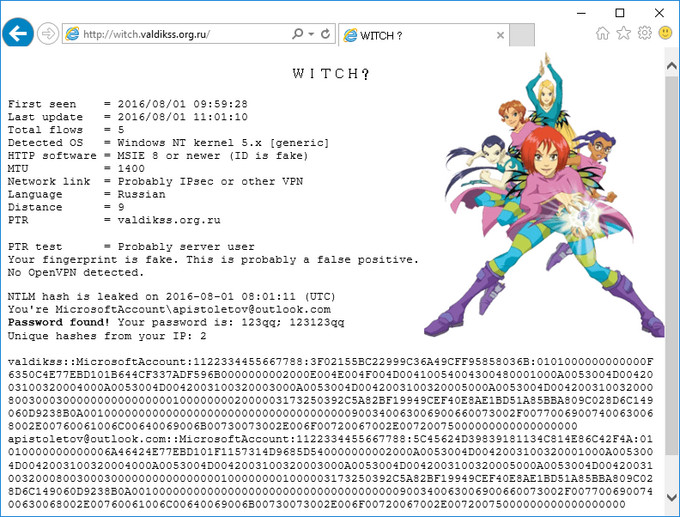

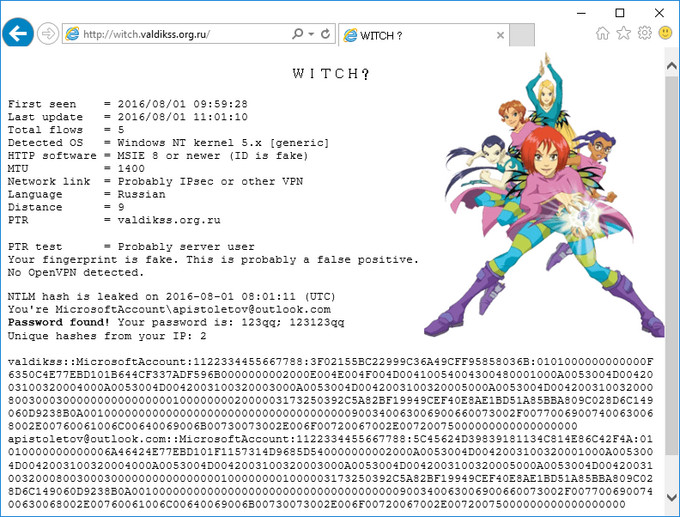

Passados quase 20 anos, com o Windows 10 a fazer um ano de vida, um investigador russo revisitou a falha de design. E concluiu que a falha que pouca importância tinha na altura do Windows 95 continua a poder ser explorada para obter credenciais de utilizadores das versões mais recentes do Windows. E para isso bastará apenas uma simples visita a um site.

A sigla SMB é formada com as iniciais de Server Message Block. Recorrendo a este protocolo, muitas das máquinas Windows trocam automaticamente informação com servidores dentro de redes informáticas de empresas.

É seguindo os automatismos permitidos pelo SMB que uma máquina trata, sem ordem dada pelo utilizador, de se conectar diretamente a qualquer link relativo a este protocolo, recorrendo aos nomes de utilizador e às passwords que costumam ser usadas na conta do Windows. O que significa que uma mente mal intencionada apenas tem de encontrar forma de encaminhar um ou mais utilizadores para um site que contenha um endereço com o protocolo SMB para que o computador transfira, automaticamente, as credenciais para o servidor que gere o site. Estas credenciais chegam ao servidor mascaradas com a tecnologia NTLM, mas segundo os peritos em segurança um hacker poderá não demorar mais de um segundo a decifrá-la, caso use termos fáceis de decifrar.

A falha pode ser usada para obter a password e o nome de utilizador de uma conta de Windows – e eventualmente também poderá ser usada como um primeiro nível de intrusão para um ataque de maiores proporções contra uma rede empresarial. Mas há mais uma ameaça de maiores proporções nesta falha que voltou à ribalta pelas mãos do perito russo que se apresenta com o “nome de guerra” ValdikSS: uma vez que os utilizadores tendem a usar a mesma password em mais de um serviço, ao decifrar as credenciais de uma conta de Windows um hacker poderá estar a garantir o acesso para as contas de cloud do Windows, ou apenas para redes sociais, contas de e-mail, VPN, lojas online ou qualquer outro serviço que opera na Internet.

«É uma falha de design grave, pois expõe credenciais online. Se as pessoas tiverem a má prática de segurança de usar a mesma password para entrar no computador, nos múltiplos e-mails, no facebook, no home banking e todas as outras contas que têm hoje em dia, só porque é mais fácil memorizar dessa forma, acabam por alastrar o risco a todos os outros sistemas que são usados com as mesmas credenciais», explica Miguel Polónio, arquiteto de Segurança na William Hill Online, num e-mail enviado para a Exame Informática especialista em segurança eletrónica que atualmente trabalha para a indústria de jogos de apostas.

Enquanto as passwords tendem a ser mais limitadas em extensão, as passphrases distinguem-se por poderem ter 20 ou 30 carateres e geralmente evitarem termos que constam nos dicionários ou que facilitam a desencriptação através de programas especializados.

No site Peerlist, já começaram a ser disponibilizados os códigos que, aparentemente, permitem sanar esta falha de segurança. (Atenção: a Exame Informática não se responsabiliza pela qualidade dos códigos.

A Microsoft ainda não reagiu ao alerta.

Miguel Polónio acredita que a gigante poderá vir a desenvolver uma solução para este problema: «Acima de tudo é preciso manter o Windows constantemente atualizado. Normalmente, a Microsoft lança as atualizações na segunda terça-feira de cada mês. Trata-se da patch Tuesday». Além de uma atualização de password de três em três meses, o especialista recomenda ainda o uso de sistemas de geração aleratória de passwords, que tornam mais difícil a desencriptação.

Fonte: exameinformatica